El 5 de Julio de 2022 se aprobó la propuesta de reglamento de la UE sobre el mercado único de servicios digitales. A partir del 17 de febrero de 2024, las normas de la Ley de Servicios Digitales se aplican a todas las plataformas.

Anteriormente, ya se estaban aplicando en materias de auditorías independientes, intercambio de datos y supervisión, investigación, aplicación y seguimiento desde el 16 de noviembre de 2022. Pero solo sobre plataformas designadas como plataformas en línea de muy gran tamaño o los motores de búsqueda en línea de muy gran tamaño. Es decir, aquellos con más de 45 millones de usuarios en la UE (el 10 % de la población de la UE).

Características principales de la Ley de servicios digitales

Las características generales de esta normativa son las siguientes:

- Pretende establecer las reglas que regirán el mercado único digital europeo del futuro protegiendo derechos fundamentales de los usuarios y destinatarios de servicios digitales.

- Crear un entorno más seguro y de confianza, mayor protección frente a contenidos ilícitos o abusivos.

- Pretende favorecer la innovación, crecimiento de plataformas más pequeñas, pymes y empresas emergentes.

- Pretende disponerse de mayor control de grandes plataformas, sistémicas o de gran tamaño para evitar manipulaciones, perversiones del sistema, desinformación…

Ámbito de aplicación

Afecta a los prestadores de servicios intermediarios que presten servicios a destinatarios con establecimiento o residencia en la UE. Y con independencia de la ubicación del prestador intermediario). No se aplica a servicios que no sean intermediarios ni sobre ningún requisito que se imponga respecto de un servicio no intermediario.

Los prestadores de servicios intermediarios: son aquellos sujetos que prestan un servicio intermediario del tipo siguiente: (art. 3.g y ss. DSA)

- Un servicio de «mera transmisión». Consistente en transmitir, en una red de comunicaciones, información facilitada por el destinatario del servicio o en facilitar acceso a una red de comunicaciones.

- Un servicio de «memoria tampón o caching/caché». Consistente en transmitir por una red de comunicaciones información facilitada por el destinatario del servicio, que conlleve el almacenamiento automático, provisional y temporal de esta información, prestado con la única finalidad de hacer más eficaz la transmisión ulterior de la información a otros destinatarios del servicio, a petición de estos.

- Un servicio de «alojamiento de datos». Consistente en almacenar datos facilitados por el destinatario del servicio y a petición de este.

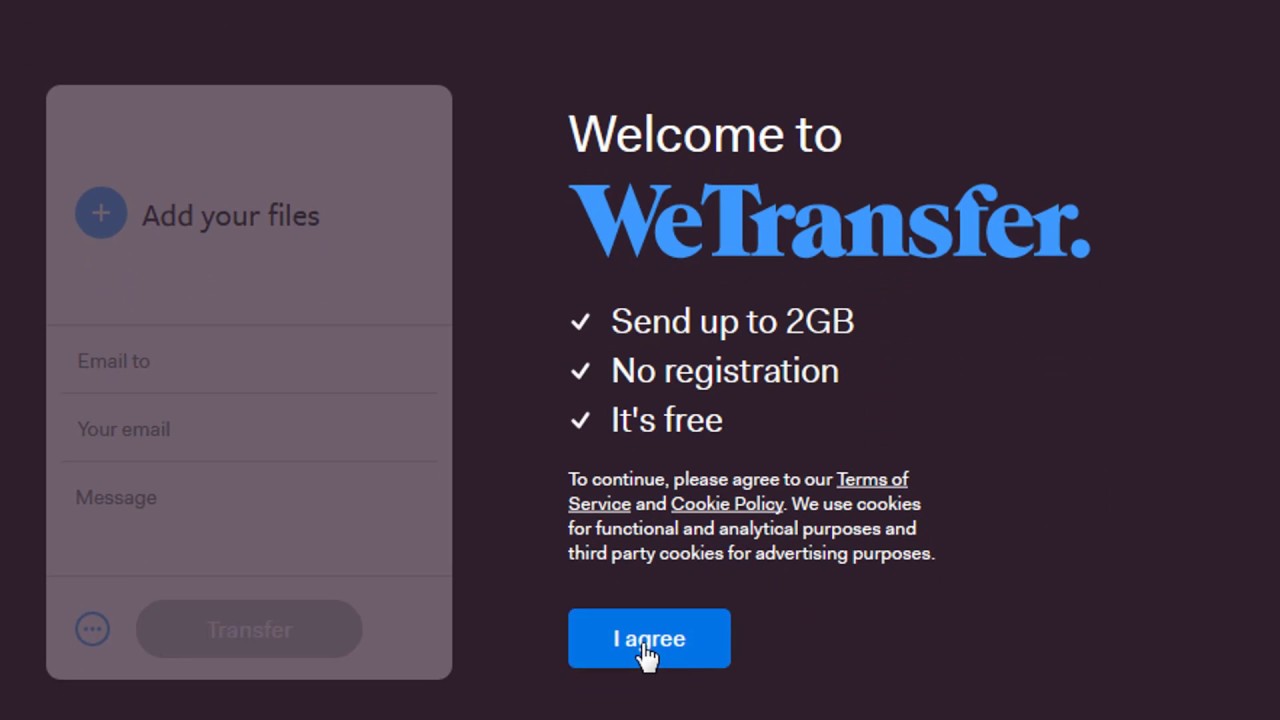

- Un servicio de plataformas en línea. Provee de servicios de alojamiento de datos que, a petición de un destinatario del servicio, almacena y difunde información al público. (Redes sociales / Marketplace).

- Un servicio de plataformas en línea de gran tamaño (VLOP – Very Large Online Platforms). Superior a 45 millones de usuarios en la UE (el 10 % de la población de la UE). – Facebook, Amazon…

- Un servicio de motores de búsqueda. Provisión de servicios un servicio que permite a los usuarios introducir consultas para hacer búsquedas de, en principio, todos los sitios web, o de sitios web en un idioma concreto […]

- Un servicio de motores de búsqueda de gran tamaño (VLOSE – Very Large Online Search Engines). Superior a 45 millones de usuarios en la UE (el 10 % de la población de la UE). – Google, Bing…